De tips in dit artikel werden aangereikt door Brecht Ryckaert – onze eigen WordPress expert. Het boek dat hij publiceerde over WordPress beveiliging getuigt van zijn jaren ervaring met het Populaire CMS.

Of je nu je eigen op maat gemaakte website hebt, of je website gebaseerd is op een CMS, het blijft essentieel om de algemene regels te volgen om te voorkomen dat je website gehackt wordt. Dat zijn regels van gezond verstand die je altijd in je achterhoofd moet houden.

In dit artikel vind je ook enkele anti-hacking maatregelen die je kan nemen om je website te beschermen en die specifiek zijn voor WordPress.

Installeer een goede beveiligingsplug-in: Wordfence

Je hebt een goede beveiligingsplug-in nodig voor WordPress. Zelf gebruik ik Wordfence, vermits dat een heel goede “track record” heeft op het gebied van updates, het zelf geen lekken veroorzaakt, en oplossingen of maatregelen tegen nieuwe hacks en/ of lekken snel uitbrengt.

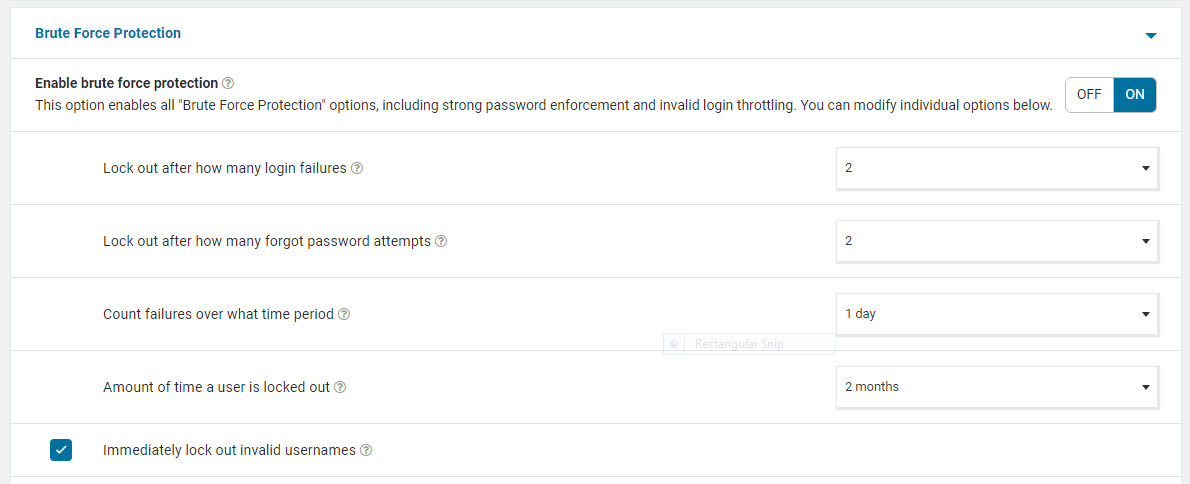

Bovendien kan je Wordfence heel streng instellen, door de volgende opties zo te configureren (ik doe dat althans zo):

Aanbevolen instellingen voor Wordfence

- Brute Force Bescherming:

- Lockout na 2 mislukte login-pogingen

- Lockout na 2 mislukte ‘wachtwoord vergeten’- pogingen

- Periode waarmee rekening gehouden wordt voor de mislukkingen: 1 dag

- Periode dat de gebruiker in lockout blijft: 2 maanden

- Automatisch een foutieve gebruikersnaam blokkeren: actief

- Voorkom dat wachtwoorden gelekt worden bij data-inbraken: Voor alle gebruikers

- (Optioneel) Beperk het ‘Maximum e-mail waarschuwingen te verzenden per uur’ bij de ‘Voorkeuren voor E-mail meldingen’ tot 5 per uur of minder. Zo voorkom je dat de mailfuncties van je e-mail geblokkeerd worden omdat er te veel e-mails met alert verzonden worden.

Beste praktijken voor een optimale WordPress beveiliging

Uiteraard is een security plug-in alleen niet genoeg. In WordPress zelf zijn er een aantal beste praktijken die je zou moeten volgen:

- Gebruik geen generische namen. Gebruikersnamen zoals “admin”, “administrator” of “webmaster” zijn niet veilig. Dat zijn de eerste gebruikersnamen die de hackers zullen uitproberen bij een brute force aanval. Staat jouw naam ergens op de website? Vermijd die als login te gebruiken. Want hackers zullen ook die uitproberen.

- Wees zuinig met admin-rechten. Geef niet elke gebruiker een beheerdersaccount (admin). Beperk dit tot zo weinig mogelijk permissies. Want een gebruiker met een Editor-rol heeft al voldoende rechten om je content aan te passen.

- Activeer tweestapsverificatie (2-factor authentication). Geef, indien mogelijk, aan elke gebruiker een tweestapsverificatie.

- Zorg dat alles up-to-date is. WordPress is een heel populair platform, wat als voordeel heeft dat er een enorme community van ontwikkelaars achter het CMS staat, die helpen om problemen en lekken snel te verhelpen via updates. Maar het nadeel is dat het heel wat belangstelling krijgt van hackers (en lekken dus sneller geëxploiteerd kunnen worden). Daarom is het belangrijk dat je snel reageert op updates. Zelf adviseer ik om dagelijks of om de twee dagen te controleren op updates, en de updates te installeren zodra zij beschikbaar zijn.

- Verwijder plug-ins die niet (meer) geüpdatet worden. Controleer ook of de plug-ins die je gebruikt nog wel onderhouden worden. Soms worden plug-ins “veronachtzaamd”, wat betekent dat de plug-in nog wel in de repository te krijgen is, maar dat de ontwikkelaar ervan er niet meer verder aan werkt.

Een voorbeeld: https://wordpress.org/plugins/akismet/

Aan de rechterkant van de pagina kan je zien wanneer dit voor het laatst een update kreeg. Het is waarschijnlijk geen goed idee om een plug-in te gebruiken die in de voorbije 12 maanden geen update kreeg. Gebruik je een beheerstool zoals MainWP, dan zal dit ook je aandacht vestigen op plug-ins die niet langer onderhouden worden (en dus een potentieel risico vormen).

Beveilig je server via .htaccess

Je kan niet alleen aan je WordPress sleutelen om het te beveiligen, maar je kan ook op serverniveau zorgen voor de nodige veiligheid.

Zo kan je de toegang tot bepaalde bestanden beperken via het .htaccess bestand. Enkele concrete voorbeelden hiervan kan je vinden op het blog van Brecht: https://brechtryckaert.com/wordpress/improving-wordpress-security-with-the-htaccess/. Dit zijn uiteraard maar de gewone grondebeginselen, je kan meer bestanden en mappen beveiligen via .htaccess, afhankelijk van de kenmerken van jouw website.

We hopen dat dit artikel je geholpen heeft. Om de inspanningen die je doet om je WordPress site te beschermen aan te vullen, volg je best ook de algemene regels om te voorkomen dat je website gehackt wordt.