Wat is DDoS, en hoe bescherm ik me tegen DDoS aanvallen?

DDoS-aanvallen kunnen grote economische schade aanrichten en websites volledig platleggen. Wat is een DDoS-aanval eigenlijk, hoe kan je jouw website beschermen tegen DDoS-aanvallen en welke maatregelen neemt Combell?

Wat is een DDoS-aanval?

(Distributed) Denial of Service-aanval

Eerst even uitleggen wat een DoS of Denial of Service-aanval is. Daarmee wordt een situatie bedoeld waarbij een computersysteem niet kan doen wat jij als gebruiker ervan verwacht. Dat kan gebeuren door een onbedoelde fout in een programma, maar meestal heeft men het over situaties waarbij de toegang tot servers, toestellen, diensten, netwerken, applicaties of zelfs specifieke transacties binnen applicaties opzettelijk onmogelijk gemaakt wordt door bijvoorbeeld computerkrakers of activisten.

Waar bij een DoS-aanval er slechts één systeem is dat de aanval uitvoert, zal bij een DDoS of Distributed Denial of Service de aanval vanuit verschillende systemen afkomstig zijn.

DoS en DDoS-aanvallen bestaan al meer dan 20 jaar. De eerste DDoS-aanval die in de pers kwam dateert van het jaar 2000, toen een student met de nickname Mafiaboy sites zoals Amazon, CNN en eBay plat legde. In oktober 2016 werd bij een DDoS-aanval een belangrijke provider van internet infrastructuurdiensten, Dyn DNS aangevallen, waardoor diensten zoals Amazon, Netflix, Reddit, Spotify, Tumblr en Twitter verstoord werden.

(Te) veel requests

Concreet wordt het systeem dat aangevallen wordt, bedolven onder een enorme hoeveelheid requests voor gegevens vanuit verschillende systemen: vandaar dus Distributed Denial of Service. Een server zal bijvoorbeeld zo massaal verzoeken krijgen om een webpagina te tonen, dat hij die vraag niet aankan en bezwijkt. Of een database krijgt zoveel queries te verwerken dat hij dit niet aankan, vertraagt of zelfs crasht.

Resultaat van een DDoS-aanval: de normale verzoeken bereiken de database of webserver niet meer, en de gebruiker krijgt de gewenste informatie niet te zien. De valse requests nemen immers de beschikbare bandbreedte in beslag, de CPU en RAM gaan naar die valse requests.

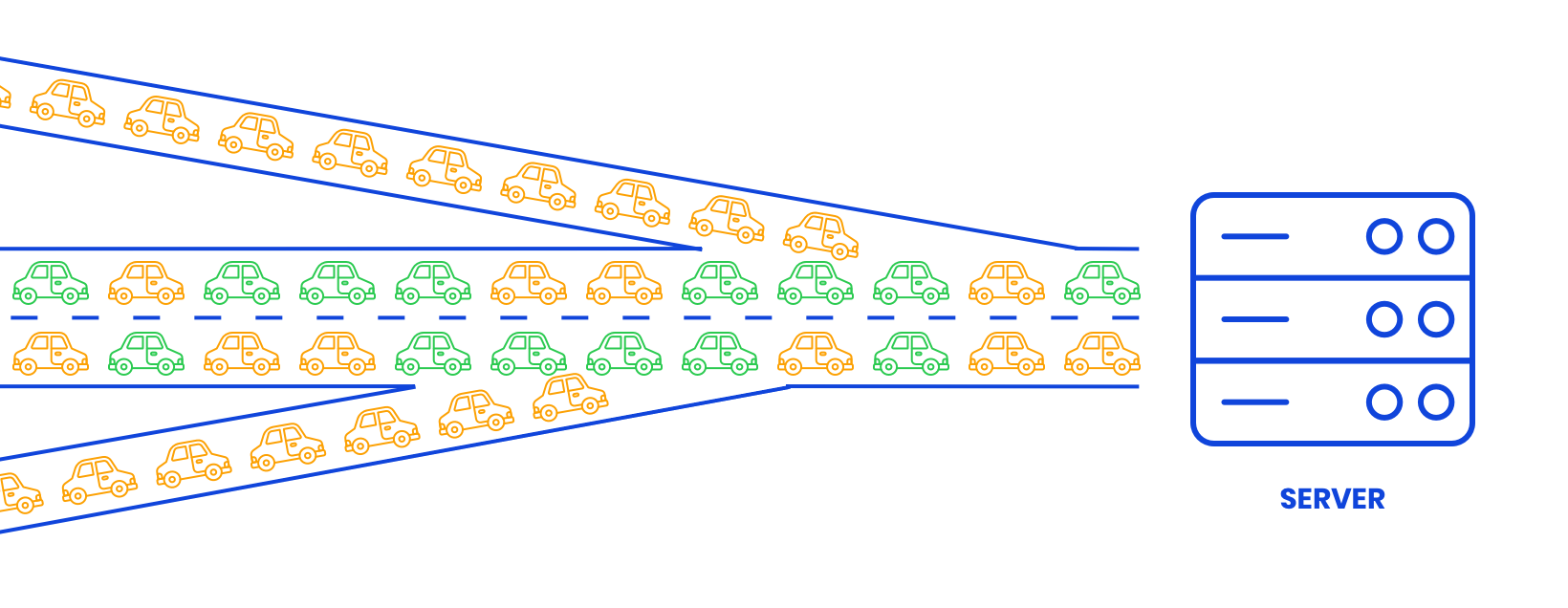

Te veel verkeer = file

Met een DDoS-aanval is het precies alsof er heel veel mensen tegelijk een website willen bezoeken of iets vragen aan een server. Alleen zijn die mensen niet echt, maar 'bots' in een botnet. Daarover hieronder meer.

Vergelijk een DDoS-aanval gerust met een file in het verkeer. Wanneer plots heel veel mensen de autosnelweg opgaan, zullen alle auto's heel traag vooruitgaan. Bij een DDoS-attack is dat dus net hetzelfde: Een aanvaller gebruikt bots om het internetverkeer naar je website dicht te slibben.

Gevolgen van een DDoS-aanval

Hacking vs. DDoS-aanval

Het is belangrijk om te weten dat er een verschil is tussen hacking en DDoS. Bij hacking wil een hacker meestal je gevoelige of belangrijke data stelen om je daarna af te persen of je gegevens door te verkopen aan andere hackers.

Bij een DDoS-attack bestookt je aanvaller je server met een grote hoeveelheid verzoeken, maar kan hij niét aan je beveiligde gegevens. Gegevens zijn dan ook meestal geen motivatie om aanvallen uit te voeren: de aanvaller wil je gewoon ongemak bezorgen, door je servers extreem te vertragen.

Het grootste gevolg van een DDoS-aanval is dus dat de systemen van het doelwit enorm traag werken. Dat kan problematisch zijn voor bedrijven of organisaties waarvan applicaties en databases vlot bereikbaar moeten zijn, zoals banken of ziekenhuizen.

Wat is de rol van een botnet bij een DDoS-aanval?

DDoS-aanvallen worden steeds krachtiger. Einde jaren negentig volstonden 150 request per seconde om een systeem te laten crashen. Bij de aanval op DynDNS was die hoeveelheid gegroeid tot 1,2TB aan valse requests per seconde. De grootste DDos-aanval tot dusver was er eentje op Amazon, waarbij het verkeer opliep tot een volume van 2,3TB (!) per seconde.

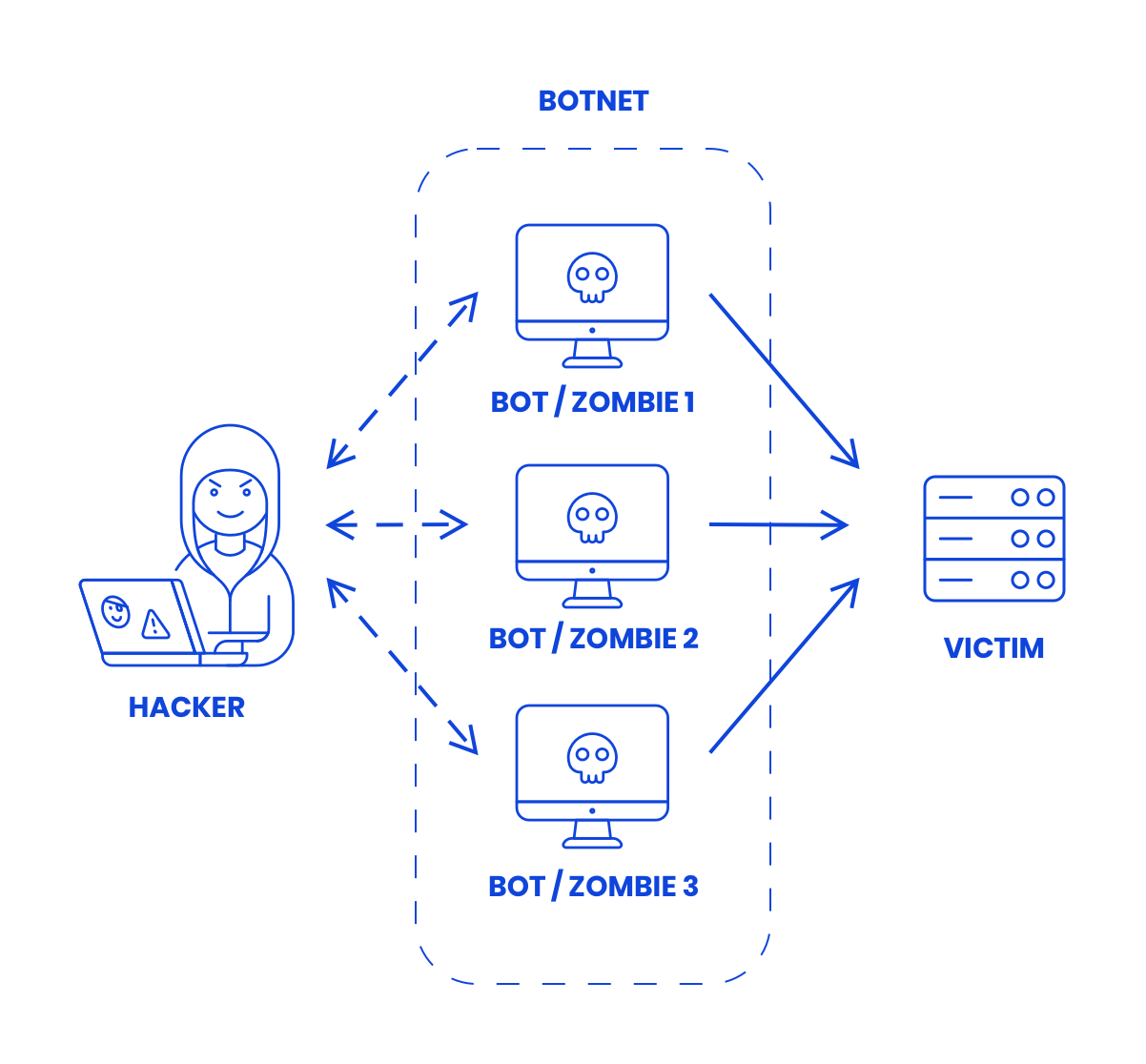

Die indrukwekkende hoeveelheid valse requests, afkomstig van verschillende bronnen, is alleen maar mogelijk door het gebruik van botnets. Een botnet is een netwerk van computers, waarop de hackers buiten het medeweten van de eigenaar ervan, software gezet hebben die bij de aanval plots tot leven gebracht wordt.

Daarom spreken we dan ook van zombie computers, die luisteren naar de botnet-herder. Zo werd bij de DynDNS-aanval gebruik gemaakt van het Mirai botnet, dat werkte met meer dan 100.000 Internet of Things-toestellen (iot), IP-camera's en printers inbegrepen.

Dergelijke botnets worden cynisch genoeg op het Darknet te koop of te huur aangeboden, kant-en-klaar voor gebruik!

Wil je meer weten over botnets en verschillende soorten DOS- aanvallen, zoals Syn Flood, UDP Flood, Ping of Death enz: dit artikel van eSecurity maakt je wijs in dit duistere wereldje.

Wie voert een DDoS-aanval uit en waarom?

Sommige aanvallers voeren DDoS-attacks uit 'voor de fun', of omdat het kan; zij willen hiermee een reputatie als hacker opbouwen. Anderen hebben ronduit criminele doeleinden, zoals afpersing. Zij vallen een website aan, en vragen geld om de aanval stop te zetten. En met die ene geslaagde aanval kunnen zij andere bedrijven afdreigen: betaal of hetzelfde overkomt jou.

Vergelijk het een beetje met de maffia, en hun 'protection money'. Het kan gaan om enkelingen, met persoonlijke redenen, of een groep, zelfs staatsgesponsorde aanvallen tegen systemen van andere landen zijn mogelijk.

Misschien is je aanvaller er ook wel op uit om je reputatieschade toe te brengen, of is hij het ideologisch niet eens met je bedrijf of overheid. Er zijn zelfs gevallen bekend van DDoS-aanvallen op studentenwebsites. Misschien een student die geen zin had om op vrijdagochtend naar de les te gaan 😉?

Wat doet Combell om jou te beschermen tegen DDoS-aanvallen?

Om te beginnen heeft Combell een heel groot voordeel: de uitgebreidheid van haar netwerk. Waar bij aanvallen op servers bij kleinere hostingbedrijven het netwerk meteen zou dichtslibben, kan bij Combell het verkeer van de valse requests verspreid worden over het grote netwerk. Vergelijk het met een éénbaansweg, die plots veel verkeer moet slikken zodat het verkeer helemaal stilvalt, en een weg met 100 rijstroken, die het toegenomen verkeer vlot kunnen verwerken. Met andere woorden: capaciteit is belangrijk.

Bovendien heeft Combell verschillende afweermechanismen om DDoS-aanvallen tijdig op te sporen en onmiddellijk te reageren. Een extra mechanisme die Combell jou bovendien aanbiedt, is onze automatische scrubbing service. Met die scrubbing service controleren we alle trafiek die binnenkomt op onze systemen. Als er verzoeken binnenkomen die naar DDoS ruiken, leiden we die om. Zo kan het goede verkeer vlot blijven verlopen, terwijl het ‘slechte’ verkeer ergens anders ‘in de file’ staat en niemand hindert. Zo geraken jouw bezoekers, ook tijdens een DDoS-aanval, zonder problemen op jouw website of applicatie.

Eén van onze Chief Technology Officers, Wesley, legt je in de video hieronder graag uit wat Combell onderneemt tegen DDoS-aanvallen.

Beschermen tegen DDoS-aanvallen is maar één van de veiligheidsmaatregelen bij Combell

Conclusie: de economische schade die ontstaat wanneer een website of webdienst tijdelijk onbereikbaar is, als gevolg van een DDoS-aanval, kan enorm zijn. De techniek van DDoS-aanvallen wordt steeds geavanceerder, en vereist een steeds hoger niveau van waakzaamheid en bescherming tegen die aanvallen. De ervaren medewerkers van Combell volgen de evoluties op de voet, en passen de nieuwste afweermiddelen zo snel mogelijk toe. Zo kan jij gerust zijn dat jouw website bereikbaar blijft.

Combell Shield

Daarnaast neemt Combell ook heel wat maatregelen om de bescherming van je website of diensten op alle andere vlakken te waarborgen. Zo zitten de gebruikers van onze webhosting veilig achter ons Combell Shield, dat een verzameling aan afweersystemen is.

Ontdek ook:

Service Level Agreement

Ook voor de andere hostingdiensten van Combell, zoals managed hosting op maat, kan je beroep doen op de speciale beschermingsmiddelen die Combell je biedt. In je Service Level Agreement kan je ook security audits, security testen en stresstesten als optie in jouw contract voor gewaarborgde dienstverlening laten opnemen. Bekijk de mogelijkheden bij SLA.

Fysieke bescherming

En last but not least: het sluitstuk van deze bescherming is het zwaarbeveiligde datacenter waar jouw hosting staat. Niet alleen is het robuust gebouwd, bestand tegen water, vuur en stroomonderbreking, maar het wordt ook streng bewaakt. 24/7 is er ter plaatse, naast de strenge toegangscontrole, een fysieke beveiliging, én een permanente camerabewaking.

Met andere woorden: bij Combell zit je veilig 😉.

Meer lezen over DDoS-aanvallen?